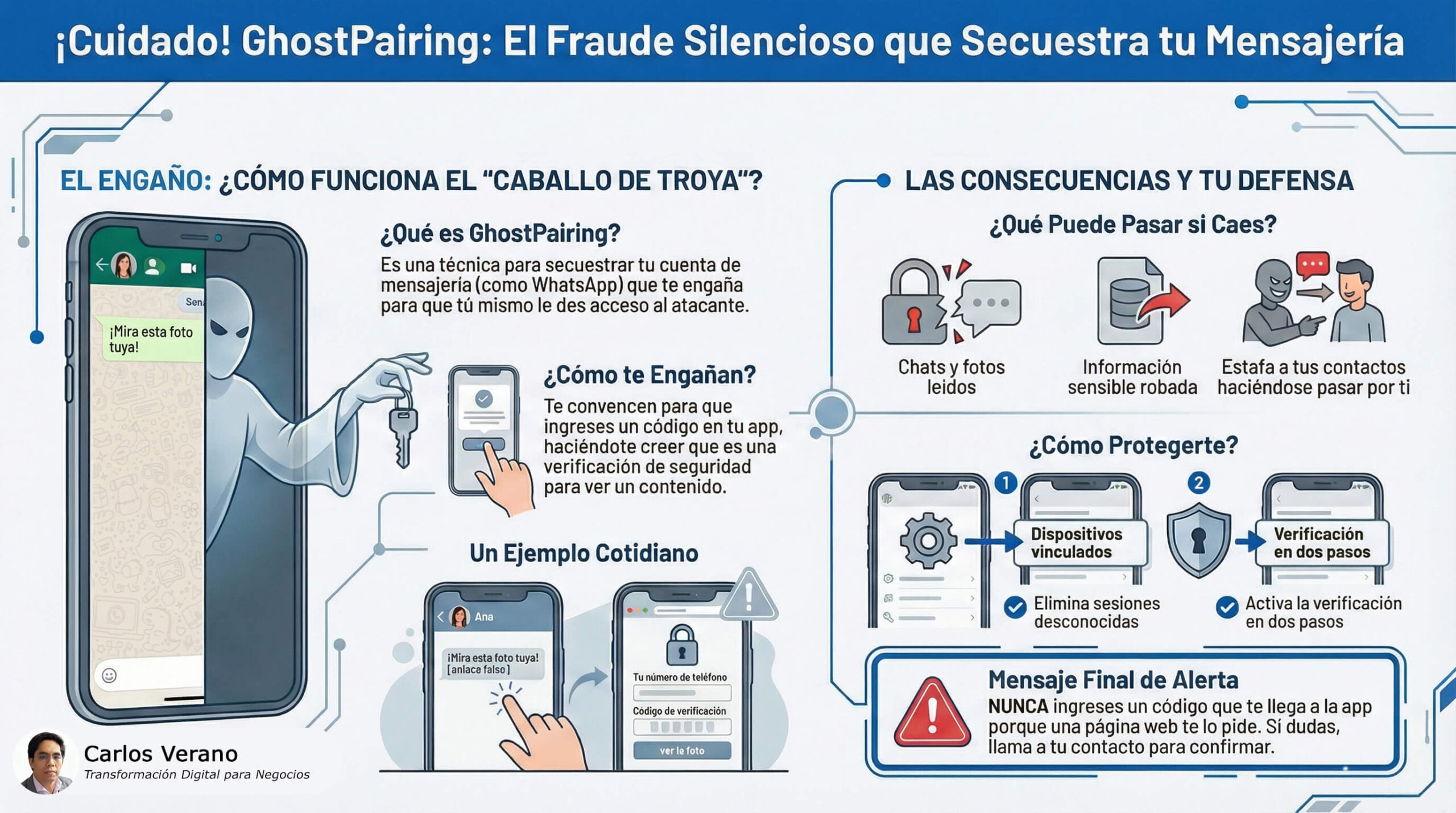

Imagina que estás revisando tu teléfono y, de repente, recibes un mensaje de un amigo cercano o un familiar. El texto es corto y directo: ¡Mira esta foto tuya!, seguido de un enlace. Parece inofensivo, ¿verdad? Confías en quien te lo envía. Sin embargo, hacer clic en ese enlace podría ser el primer paso para caer en un nuevo y sigiloso tipo de fraude llamado GhostPairing. Esta estafa no rompe el cifrado ni roba tu contraseña; te manipula de forma astuta para que entregues las llaves de acceso tú mismo, abusando de funcionalidades oficiales de la propia aplicación. Este artículo explica de forma sencilla en qué consiste este engaño, cómo opera y, lo más importante, cómo puedes protegerte con unos simples pasos.

1. ¿Qué es exactamente el GhostPairing?

Para entender el GhostPairing, imagina un “fantasma” o un “clon” de tu cuenta de mensajería. Se trata de un caso clásico de ingeniería social, en el que el estafador te manipula para que le des permiso para crear una copia de tu sesión en su equipo. Es importante destacar que este método no roba contraseñas ni duplica tarjetas SIM. El ataque abusa de funciones legítimas de la aplicación, como la vinculación de dispositivos, para que autorices el acceso sin darte cuenta, creyendo que realizas una simple verificación de seguridad.

Así funciona el engaño paso a paso:

El proceso es una trampa cuidadosamente diseñada que se aprovecha de la confianza y la curiosidad. Los atacantes utilizan principalmente dos métodos: un código QR o un código numérico. Casi siempre eligen el código numérico porque resulta más sencillo: simula un proceso normal de autenticación y puede completarse íntegramente desde el teléfono de la víctima. En cambio, el método del código QR suele ser incómodo y, a menudo, inviable sin una segunda pantalla, lo que lo hace menos efectivo para estafas masivas.

El engaño con código numérico sigue estos pasos:

- El mensaje anzuelo: recibes un mensaje de un contacto conocido con un texto atractivo, como ¡Encontré una foto tuya!, que incluye un enlace. Dado que proviene de alguien de confianza, es fácil bajar la guardia.

- La página falsa: al hacer clic, el enlace te dirige a una página web que imita a una red social conocida, como Facebook. Allí se te indica que, para ver la supuesta foto, primero debes “verificar” tu identidad.

- La entrega del código: la página solicita tu número de teléfono. Inmediatamente después, recibirás una notificación en tu aplicación de mensajería (por ejemplo, WhatsApp) con un código de verificación. La página falsa te pide que ingreses ese código para poder “ver la foto”.

- El cierre de la trampa: este es el momento clave. Al introducir ese código, no estás viendo ninguna foto; en realidad, estás autorizando al estafador a abrir una sesión de tu cuenta en su propio equipo. Acabas de entregarle la llave de acceso.

Consecuencias de caer en la trampa

Una vez que el estafador obtiene acceso, las consecuencias pueden ser graves y afectar tanto tu privacidad como la de tus contactos:

- Lectura de chats y visualización de material privado: el atacante accede en tiempo real a todas tus conversaciones, archivos, fotos, videos y notas de voz.

- Robo de información sensible: puede recopilar datos personales como direcciones, números de teléfono de contactos, detalles laborales o cualquier información confidencial que hayas compartido.

- Suplantación para estafar a tus contactos: utiliza tu cuenta para enviar el mismo mensaje anzuelo a amigos y familiares. Además, puede suplantarte en chats grupales para llevar a cabo estafas más elaboradas o intentos de extorsión dirigida.

- Chantaje o futuras estafas: con acceso a fotos privadas, notas de voz y conversaciones íntimas, los delincuentes pueden reunir material para extorsionarte en el futuro o emplearlo en fraudes más sofisticados, incluidos aquellos potenciados con deepfakes.

2. Medidas de protección: dos pasos clave para expulsar al intruso

La buena noticia es que protegerte es sencillo. Solo necesitas revisar la configuración de tu cuenta y activar una capa adicional de seguridad.

Defensa #1: revisa quién está conectado a tu cuenta

Verificar si ya existe un «fantasma» en tu cuenta toma menos de un minuto:

- Accede a “Configuración” o “Ajustes” en tu aplicación de mensajería (en WhatsApp, son los tres puntos en Android o el icono de engranaje en iPhone).

- Busca la opción “Dispositivos vinculados”.

- Analiza la lista: aquí se muestran todas las sesiones activas, indicando navegador, sistema operativo y, en ocasiones, ubicación geográfica. Desconfía de cualquier sesión no reconocida, como una conexión desde “Linux/Mac/Windows” si no usas estos sistemas, o un inicio de sesión desde una ciudad en la que no has estado.

- Cierra las sesiones sospechosas: si identificas un dispositivo o sesión desconocida, selecciona “Cerrar sesión” para expulsar al intruso de inmediato.

Señal de alerta crítica: si observas que mensajes nuevos aparecen como “leídos” antes de que los abras, es un indicio inequívoco de que otra sesión está activa en tu cuenta.

Defensa #2: activa la verificación en dos pasos

Esta es la medida de seguridad más importante. Actúa como un candado adicional que solo tú puedes abrir con una clave secreta.

- Ve a “Ajustes”, luego a “Cuenta” y busca “Verificación en dos pasos”.

- Selecciona “Activar” y crea un código secreto de 6 dígitos que solo tú conozcas. Evita combinaciones obvias como “123456” o tu fecha de nacimiento.

- Añade un correo electrónico de recuperación. Este paso es crucial para recuperar el acceso si olvidas tu PIN.

- Una vez activada, la aplicación solicitará este PIN periódicamente para confirmar tu identidad. Nunca compartas ese PIN con nadie.

Es importante entender que, aunque este PIN no impide que un atacante vea tus mensajes si caes en el truco de GhostPairing, actúa como una barrera final crítica, evitando que te roben la cuenta por completo o modifiquen tu configuración de seguridad.

3. La regla de oro: tu mensaje final de alerta

Si solo puedes recordar una cosa de este artículo, que sea esta: la prevención es tu mejor arma contra GhostPairing y fraudes similares.

«NUNCA ingreses en tu aplicación un código que te llegue solo porque una página web te lo pida. Si tienes la más mínima duda sobre un mensaje de un conocido, no hagas clic. Mejor, llámalo por teléfono para confirmar que realmente te lo envió»

4. Comparte para proteger a los tuyos

Ahora que conoces cómo funciona este engaño y cómo defenderte, el siguiente paso es ayudar a otros. Comparte esta información con familiares y amigos, especialmente con adultos mayores o personas menos familiarizadas con la tecnología. Al alertar a tu círculo cercano, contribuyes a crear una red de protección que dificulta significativamente el trabajo de los estafadores.